Holla die Waldfee. Was für ein Empörungssturm brach da über die Künstler herein. Jan Josef Liefers wird quasi unisono als führender Kopf hinter der Aktion genannt. Die Betonung in der Berichterstattung liegt klar — und recht einseitig — auf der Kritik an der Aktion, sei es von (Schauspieler-)Kollegen oder von anderen Promis. Der Spiegel untertitelt seinen Beitrag mit:

Nora Tschirner und andere finden deutliche Worte.

Nun finde ich Frau Tschirner eigentlich relativ sympathisch und auch lustig, aber hier hat die sprichwörtliche (Selbstzensur-)Schere im Kopf wohl jegliche Denkprozesse vorab zurechtgestutzt. Denn das war — ganz klar für jeden mit einem mindestens durchschnittlichen Intellekt gesegneten Menschen — das Ziel: zum Nachdenken wollten jene rund fünfzig Schauspieler anregen. Mit zugespitzten und überspitzten Gleichnissen, landläufig auch als Satire bekannt. Ja, auch wenn sich die Künstler als Schauspieler vorstellen und nicht Satiriker, ist dies hier dennoch klar das Mittel der Satire.

Ohnehin hat man bei einigen Journalisten die sich an einer neutralen Berichterstattung versuchen das Gefühl sie hätten sich überhaupt nicht die Mühe gemacht alle Videos mindestens einmal anzuhören (zu schauen gibt es bis auf die Mienen der Schauspieler ohnehin wenig).

So haben wir denn, einen Tag nachdem ein offenkundig nicht sonderlich verfassungskonformes Gesetz es bis zur Unterschrift durch den Bundespräsidenten geschafft hat, einen Haufen Leute die mit Dreck nach Künstlern werfen, anstatt eines Proteststurms gegen das frisch erlassene Gesetzeswerk. Soviel zum Zustand unserer wertewestlichen, “repräsentativen”, freiheitlich-demokratischen Grundordnung und zum Zustand der angeblichen Kontrollinstanz Presse.

Besonders interessant fand ich auch — und in mindestens drei der Videos wurde genau das vorweggenommen — daß die Kritiker sofort in die rechte Ecke gestellt wurden. Ohne Umschweife. Offenbar reicht der Applaus aus einem gesellschaftlich geächteten Lager um das Ansinnen der Maßnahmenkritiker auszuräumen.

Ich hoffe daß dieses Privileg auch Die Linke hat und damit die Opposition in Zukunft über ein mächtiges Instrument verfügt mißliebige Gesetzesentwürfe der jeweiligen Regierungskoalition zu kippen. Denn nach der Logik der “Noch ganz dicht?”-Rufer sollte der Applaus von falscher Seite ja ausreichen um jeglichen Ansinnen die Grundlage zu entziehen. Applaus und Zustimmung aus dem Lager der Opposition sollte also Anlaß genug sein, daß die jeweilige Regierungskoalition ihre Gesetzentwürfe zurückzieht.

Zu einem starken Brechreiz führte bei mir dieser Kommentar von Julia Westlake vom NDR Kulturjournal, in dem sie den Künstlern auf den Weg gibt: “Nachdenken hilft!” … “Ja”, möchte man entgegnen “nachdenken hilft! Wann fangen Sie selbst damit an?” … denn nichts anderes wollten die Künstler bei ihrem Publikum auslösen.

Am legitimsten fand ich noch die Kritik von Tobias Schlegl, auch wenn deren Form aus meiner Sicht nicht unbedingt angemessen war. Aber auch Herr Schlegl verkennt ganz offenbar die Stoßrichtung und das Stilmittel der Kritiker. Nur weil die Maßnahmen, bzw. deren Widersprüchlichkeit satirisch auf- und angegriffen werden, bedeutet dies ja nicht, daß das Virus oder dessen Auswirkungen geleugnet würden. Aber wir beobachten es ja schon seit Monaten, daß auch bei diversen Demos die schrillsten Stimmen und die buntesten Figuren herausgepickt und als repräsentativ hingestellt werden. Der Rest wird dann einfach in die gleiche Schublade gesteckt.

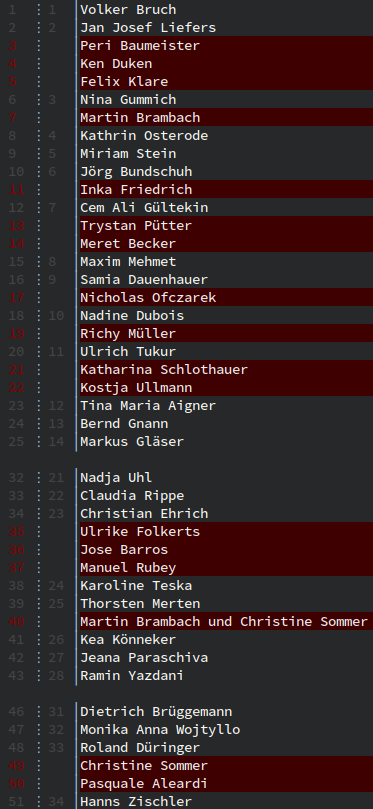

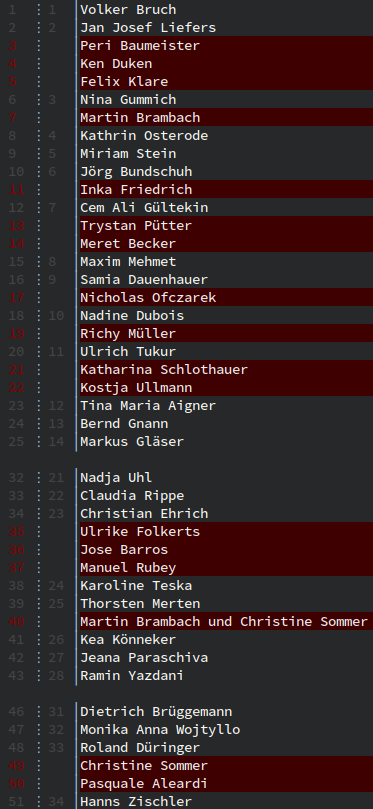

Bemerkenswert auch der Schwund an Videos im Tagesverlauf. Am Morgen waren es noch 51 Videos von insgesamt 50 Künstlern. Heike Makatsch hatte wohl bereits vorher einen Rückzieher gemacht. Am frühen Nachmittag waren es noch 47 Videos von 46 Künstlern und beim Verfassen dieser Zeilen am Abend sind es noch 45 Videos von 44 Künstlern. Einfügung: Nach 20:00 Uhr waren’s nur noch 42. Weitere Einfügung: Kurz vor Mitternacht waren’s nur noch 41. Einfügung weitere 24 Stunden später: Da waren’s nur noch 34. Zum Glück habe ich Backups aller 51 Videos gemacht.

Klar, das haben die von sich selbst aus gemacht. Hat nichts mit dem inszenierten Empörungssturm gegen die Künstler zu tun oder mit den darauffolgenden Pressestimmen. Die haben sicher einfach nur erkannt, daß es — im Sinne von Cancel Culture und Empörzeitalter — ihrer Karriere dienlicher ist, wenn sie einen Rückzieher machen. Gaaaanz freiwillig und aus freien Stücken … 😉

// Oliver